Αν είστε ένας από τους χρήστες του antivirus που εμπορεύεται η εταιρεία Trend Micro τότε το παρόν άρθρο σας ενδιαφέρει εξαιρετικά.

Ο υπολογιστής σας είναι ευάλωτος σε hijacking (δηλαδή τον απομακρυσμένο έλεγχο από κάποιον τρίτο) αλλά και σε μόλυνση του λειτουργικού μέσω malware, ενώ όλα αυτά δεν απαιτούν τίποτε περισσότερο από το να επισκεφτείτε μια απλή ιστοσελίδα.

Η γνωστή εταιρεία ασφαλείας Trend Micro δημοσίευσε σήμερα ένα έκτακτο patch με το οποίο επιδιορθώνει το υπάρχον bug στο κώδικα του antivirus το οποίο επιτρέπει σε hackers να εκτελέσουν arbitrary commands (σε ελεύθερη μετάφραση-αυθαίρετες εντολές) χωρίς φυσική πρόσβαση στον υπολογιστή σας αλλά και να κλέψει όλους τους κωδικούς που έχετε αποθηκευμένους στο ειδικό Password Manager του “Trend Micro’s Antivirus”.

Ένας ερευενητής ασφαλείας από το Google Project Zero, o Τavis Ormandy, ήταν αυτός ο οποίος ανακάλυψε το bug το οποίο επιτρέπει την απομακρυσμένη εκτέλεση κώδικα.

Εν συντομία, μόλις το bug παραβιασθεί όλοι οι κωδικοί των λογαριασμών σας έχουν υποκλαπεί.

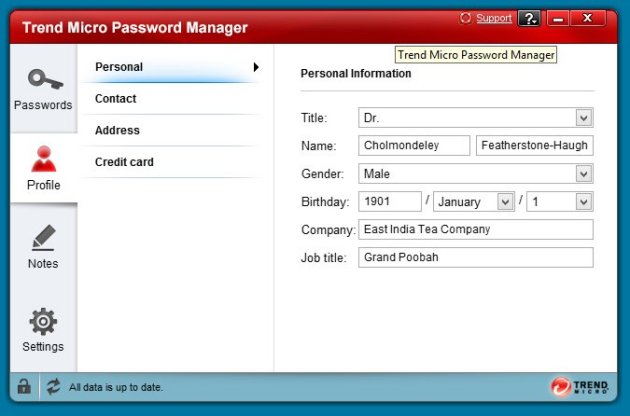

Τεχνικά μιλώντας, η λειτουργία του Password Manager στο antivirus ξεκινά τη λειτουργία του με το να δημιουργεί έναν Node.js server στον υπολογιστή σας, κάθε φορά που το ίδιο ξεκινά.

Αφού ανέλυσε το component του Password Manager, ο Ormandy συνηδειτοποίησε πως ο Node.js server αφήνει έναν αριθμό από HTTP RPC ports ανοιχτές, έτσι ώστε να δέχεται κάποια API requests.

Οι hackers θα μπορούσαν να δημιουργήσουν επιβλαβή link στη διεύθυνση “http://localhost:49155/api/” τα οποία μόλις πατηθούν από το χρήστη θα επέτρεπε στους hackers την εκτέλεση arbitrary code με μηδενική αλληλεπίδραση από το χρήστη.

Πέρα από, ο Ormandy βρήκε πως το Trend Micro Password Manager επίσης αφήνει απροστάτευτα πάνω από 70 APIs μέσα από τον ίδιο Node.js server.

Όπως ακριβώς και με το Superfish της Lenovo, η Trend Micro προσθέτει ένα self-signed (δηλαδή υπογεγραμμένο από την ίδια) πιστοποιητικό ασφαλείας έτσι ώστε οι χρήστες του προϊόντος της να μην αντιμετωπίζουν σφάλματα με το HTTPS.

“Αυτό είναι γελοίο…” είπε ο Ormandy

O Ormandy ανέφερε το bug στη Trend Micro και τη βοήθησε να αναπτύξει ένα patch για να διορθώσει το remote-code execution bug.

Συνεπώς, οι χρήστες του συγκεκριμένου antivirus είναι καλό να εγκαταστήσουν το patch όσο το δυνατόν γρηγορότερο.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.