Το οικοσύστημα του Android χρησιμοποιείται σε περισσότερες από δυο δισεκατομμύρια συσκευές κάθε μήνα τόσο από απλούς χρήστες όσο και από πιο προχωρημένους. Αν και ο αριθμός των ανθρώπων που ξεκλειδώνουν τον bootloader και κάνουν root το smartphone τους είναι ιδιαίτερα μικρός, υπάρχει ένα ποσοστό που συνεχίζει να το κάνει. Το Magisk είναι ένα πολύ καλό εργαλείο για αυτό το σκοπό, ενώ με το MagiskHide μπορείς να συνεχίσεις να χρησιμοποιείς εφαρμογές και υπηρεσίες που σε διαφορετική περίπτωση δεν θα ήταν εφικτό, καθώς αναγνωρίζουν το root. Ένα δημοφιλές Anime παιχνίδι, εκμεταλλευόταν μια ευπάθεια του συστήματος του Android για να ξεπεράσει τους μηχανισμούς του Magisk που έκρυβαν το root.

- Ένα παιχνίδι έδειξε πρόσφατα μια ευπάθεια που υπάρχει στο σύστημα του Android και την οποία χρησιμοποίησε για να ανιχνεύσει αν μια συσκευή έχει γίνει root ή όχι. Αν η συσκευή έχει γίνει root τότε το παιχνίδι δεν παίζει.

- Το bug που εκμεταλλεύονταν το παιχνίδι, επιτρέπει σε μια εφαρμογή να διαβάζει το status άλλων εφαρμογών στη μνήμη, χωρίς κάποια ειδικά permissions. Ωστόσο το bug δεν επιτρέπει την υποκλοπή δεδομένων.

- Η Google γνωρίζει το πρόβλημα και έχει ενημερώσει τα testing tool της για να διασφαλίσει ότι όλες οι συσκευές προστατεύονται.

Ένα δημοφιλές παιχνίδι γνωστό ως Fate/Grand Order μπλόκαρε πρόσφατα τους χρήστες που είχαν κάνει root από το να μπορούν να παίξουν. Ο lead developer του Magisk είχε ανακαλύψει έναν τρόπο να ξεπεραστούν οι μηχανισμοί ανίχνευσης του root, ωστόσο η λύση δεν δούλευε στο OnePlus 6, παρά τις προσπάθειές του. Αποφασισμένος να μην τα παρατήσει, προσπάθησε να διαπιστώσει τι ήταν αυτό που έκανε το παιχνίδι να ανιχνεύει το root στην OnePlus συσκευή του. Ανακάλυψε συγκεκριμένα μια ευπάθεια την οποία χρησιμοποιούσε το παιχνίδι για να ανιχνεύει το root σε OnePlus συσκευές.

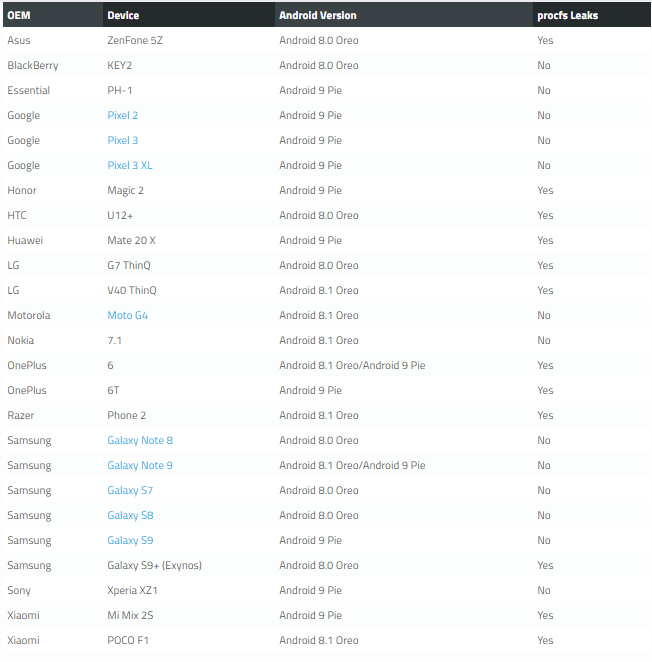

Σε Unix-based λειτουργικά συστήματα, υπάρχει ένα ειδικό filesystem το οποίο αποκαλείται “procfs” και το οποίο περιέχει πληροφορίες για τις διεργασίες, όπως τη χρήση μνήμης, την κατάσταση (αν για παράδειγμα τρέχουν οι εφαρμογές ή αν βρίσκονται σε κατάσταση αδράνειας). Στα περισσότερα Unix based λειτουργικά συστήματα, τα apps έχουν εύκολη πρόσβαση στο procfs για να δουν τι άλλου είδους εφαρμογές τρέχουν στο σύστημα. Φανταστείτε το ως μια Διαχείριση Εργασιών των Windows. Πριν το Android Nougat οι εφαρμογές μπορούσαν να δουν τι άλλες εφαρμογές τρέχετε στην Android συσκευή σας χωρίς την χρήση special permissions. Μετά το Android Nougat, απαιτείται η άδεια από τον χρήστη.

Η Google κάνει mount το Procfs με το flag “hidepid=2, έτσι ώστε οι εφαρμογές να μπορούν να δουν μόνο την κατάσταση των δικών τους διεργασιών. Και αυτό ισχύει στις συσκευές της Google, ωστόσο κάτι τέτοιο δεν απαιτείται σε συσκευές άλλων εταιρειών όπως LG, OnePlus, Huawei/Honor, Xiaomi. Στη πράξη για να το καταλάβετε, αυτό επιτρέπει σε μια εφαρμογή να διαπιστώνει την παρουσία του Magisk στη συσκευή σας και να μην σας επιτρέπει τη χρήση της.

Ποιες συσκευές επηρεάζονται:

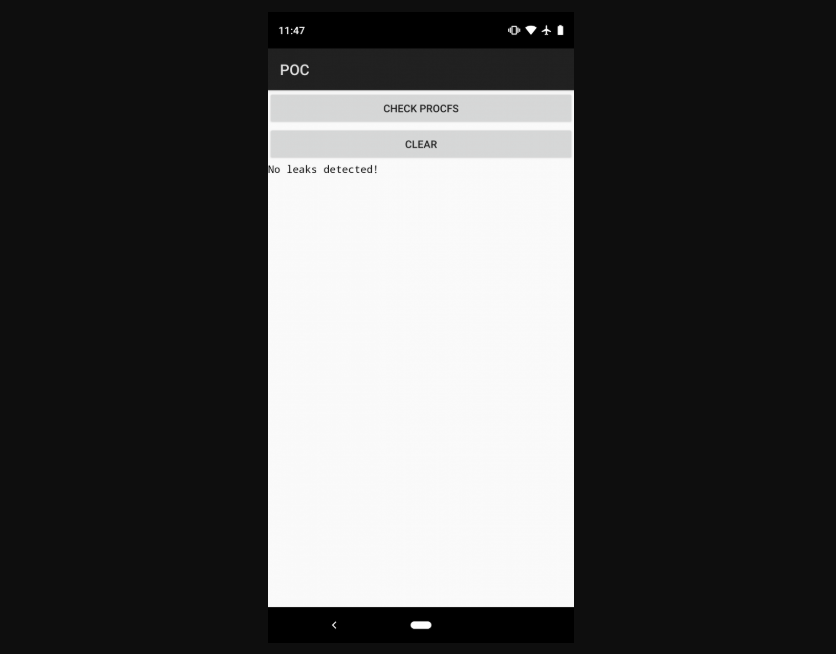

Είναι πολύ εύκολο να δεις και εσύ αν έχεις μια συσκευή που διαρρέει πληροφορίες σε άλλες εφαρμογές. Μπορείς να χρησιμοποιήσεις μια εφαρμογή που ο topjohnwu ανέπτυξε, ενώ σου επιτρέπει και να διορθώσεις το πρόβλημα αν η συσκευή σου είναι rooted.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)