Τα αποτελέσματα και τις διαπιστώσεις της έρευνάς τους παρουσιάζει το Malwarebytes η εταιρεία πίσω από την ομώνυμη εφαρμογή ασφαλείας. Πιο συγκεκριμένα κυκλοφορεί ψεύτικη σελίδα ασφαλείας με στόχο λογαριασμούς χρηστών Google. Στόχος της, είναι να κατευθύνει τους χρήστες σε έναν έλεγχο δήθεν ασφαλείας και να καταλήξει να εγκαταστήσει στον browser ένα από τα πιο προηγμένα ίσως toolkits που έχουν παρατηρηθεί μέχρι σήμερα.

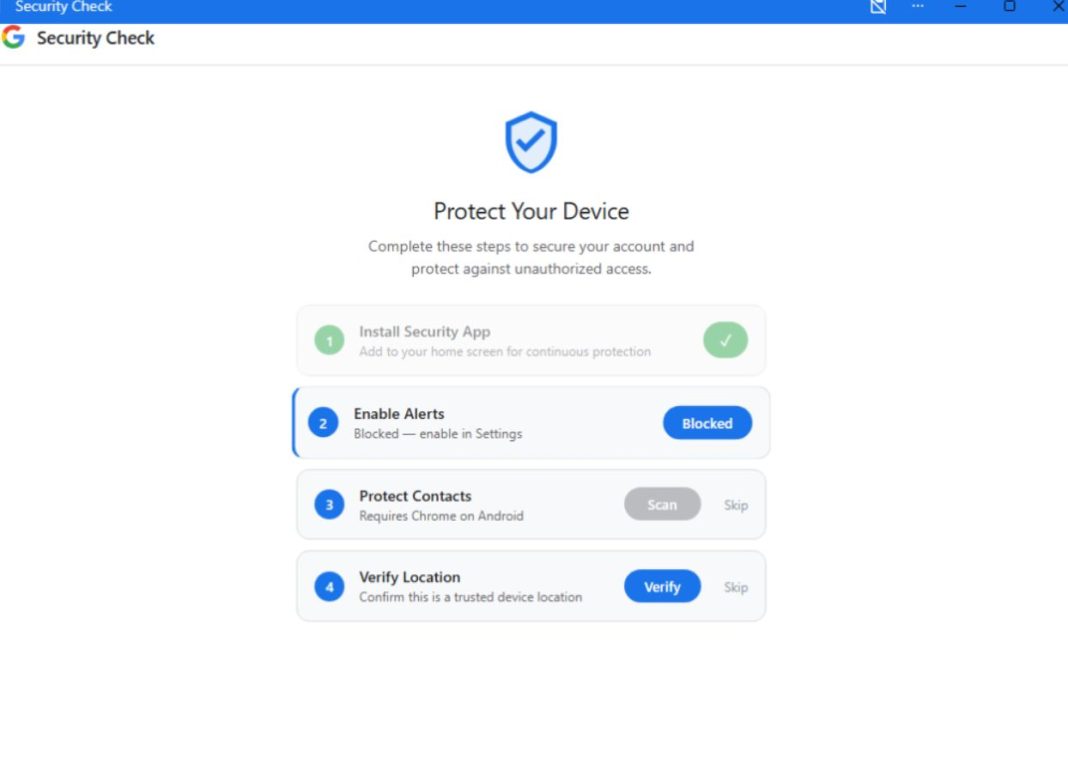

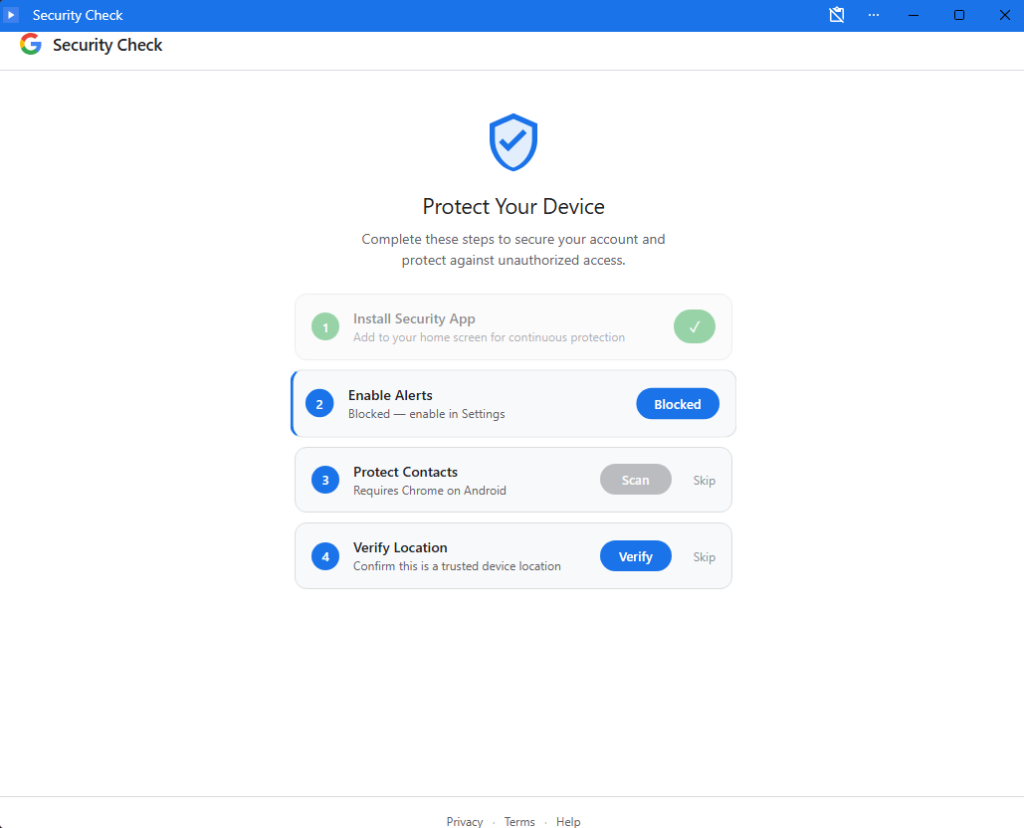

Η σχετική δημοσίευση της ομάδας έγινε πριν από μερικές εβδομάδες και πιο συγκεκριμένα στις 27 Φεβρουαρίου 2026 στο επίσημο site του Malwarebytes το Malwarebytes.com. Η απάτη παίρνει τη μορφή ενός τυπικού ελέγχου ασφαλείας στον Google λογαριασμό σου, προκειμένου να κατευθύνει τα θύματα σε μια διαδικασία τεσσάρων βημάτων και η οποία δίνει στους διαδικτυακούς εγκληματίες

- τον απόλυτο έλεγχο των push notifications,

- πρόσβαση στη λίστα επαφών της συσκευής,

- πρόσβαση στην τοποθεσία του GPS σε πραγματικό χρόνο

- αλλά και σε όλα τα δεδομένα του clipboard.

Και όλα αυτά χωρίς να εγκατασταθεί κάποια εφαρμογή.

Πως λειτουργεί

Όλα ξεκινούν με αυτό που φαίνεται σαν μια απλή ειδοποίηση ασφαλείας από τον Google λογαριασμό σου. Δεν βασίζεται δηλαδή σε κάποιο bug του browser ή σε κάποια ευπάθεια. Αντίθετα βασίζεται στην πίστη σου ότι ο λογαριασμός σου πρέπει να προστατευτεί και ξεκινάς τη διαδικασία που σου δείχνει.

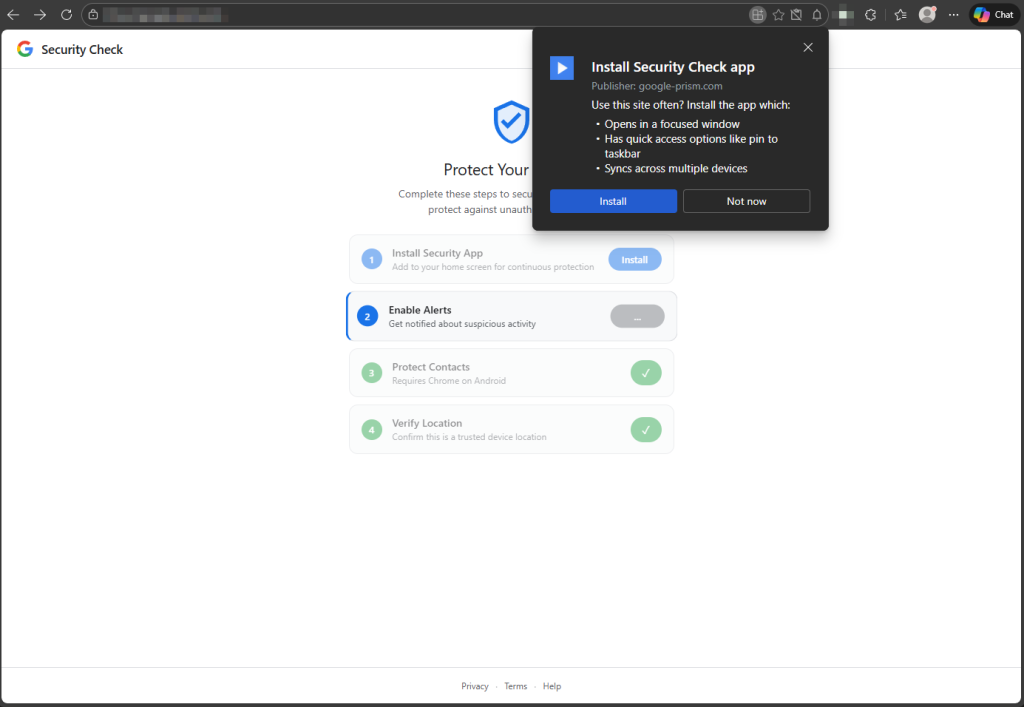

Πιο συγκεκριμένα, αυτή περιλαμβάνει την εγκατάσταση ενός PWA, δηλαδή ένα Progressive Web App, που είναι μια ιστοσελίδα την οποία μπορείς να κάνεις pin στην home screen και τρέχει στο δικό της παράθυρο.

Σίγουρα αν έχεις επισκεφθεί διάφορες διαδικτυακές υπηρεσίες, θα έχεις διαπιστώσει ότι πολλές από αυτές σε κατευθύνουν να το κάνεις. Αυτό που βλέπει ο χρήστης, σύμφωνα και με τα screenshots που κυκλοφόρησαν, είναι μια εφαρμογή που μοιάζει σαν ένα native Google app.

Όπως σημειώνει η ομάδα, εκείνο που θα πρέπει να κατανοήσει ο χρήστης είναι ότι μόλις εγκαταστήσει το PWA και δώσει τις απαραίτητες άδειες, ξεκινούν να εργάζονται δύο διαφορετικές ομάδες κώδικα. Αν κατανοήσουμε ποιο κομμάτι του κώδικα κάνει τι, θα μπορούσαμε να εξηγήσουμε γιατί το να κλείσεις το tab του browser δεν είναι πλέον αρκετό.

Πιο συγκεκριμένα, το script τρέχει όσο η εφαρμογή είναι ανοιχτή. Προσπαθεί να διαβάσει δηλαδή το clipboard, να ψάξει για one-time passwords ή για διευθύνσεις κρυπτονομισμάτων γνωστών πορτοφολιών.

Προσπαθεί μάλιστα να λάβει SMS verification codes μέσω του Web OTP API σε υποστηριζόμενους browsers και να δημιουργήσει δηλαδή ένα πλήρες fingerprint της συσκευής. Από την άλλη πλευρά, τρέχει service workers ο οποίος επιβιώνει το κλείσιμο του tab και περιμένει την απομακρυσμένη εντολή εκ μέρους του εγκληματία, όπως upload δεδομένων που συλλέχθηκαν χωρίς να άνοιγμα του app.

Όταν o χρήστης ανοίξει το app, τότε η συλλογή δεδομένων συνεχίζει αμέσως. Περιλαμβάνει επίσης:

- portscanner,

- δυνατότητα προσωρινής αποθήκευσης των δεδομένων στο Cache API του browser προκειμένου να ανακτήσει πρόσβαση όταν η συσκευή μπει πάλι online.

Το δεύτερο βήμα, ένα Android apk

Παράλληλα για εκείνα τα θύματα τα οποία ακολουθούν ή θα ακολουθήσουν κάθε βήμα της διαδικασίας, το toolkit περιλαμβάνει και ένα Android APK το οποίο χαρακτηρίζεται ως critical security update. Έχει μέγεθος 122 KB και η ονομασία του package είναι com.device.sync με όνομα System Service στο συρτάρι εφαρμογών της συσκευής.

Τα επιβλαβή hashes και domains

File hashes (SHA-256)

- 1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domains

- google-prism[.]com

Πάντως το σίγουρο είναι ότι αν ο λογαριασμός σου κινδυνεύει ή αν για οποιοδήποτε λόγο έχει γίνει trigger στα συστήματα της Google υποχρεωτική ενέργεια ασφάλειας του λογαριασμού σου, η Google θα σου στείλει σχετική ειδοποίηση μέσα από τις επίσημες εφαρμογές της και ποτέ δεν θα σου ζητήσει να κατεβάσεις εφαρμογές ή PWA σαν αυτά που φαίνονται στη φωτογραφία.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Επιστήμονες κατέγραψαν για πρώτη φορά βίντεο με φυτά να αναπνέουν! [Βίντεο] αναπνέουν τα φυτά](https://techmaniacs.gr/wp-content/uploads/2026/03/breathing-plant-218x150.webp)

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)