Την προηγούμενη δεκαετία, μια πρακτική κλοπής γνωστή ως relay attacks ήταν το ισοδύναμο της κλοπής ενός αμαξιού με την ένωση δυο καλωδίων που βλέπουμε στο κινηματογράφο. Μια φθηνή δηλαδή και εύκολη τεχνική κλοπής εκατοντάδων μοντέλων.

Μια πρόσφατη ενημέρωση στα πρωτόκολλα των αυτοκινήτων που επιτρέπουν το ξεκλείδωμα χωρίς κλειδιά, γνωστά ως ultra-wideband communications, έκανε το επίσημο ντεμπούτο του σε ορισμένα high-end αυτοκίνητα, όπως το Tesla Model 3, προκειμένου να γίνουν πιο ασφαλή.

Αλλά όμως όταν Κινέζοι ερευνητές προσπάθησαν να διαπιστώσουν αν είναι ακόμη εύκολο να κάνουν relay attacks στα πιο πρόσφατα αυτοκίνητα της Tesla και σε πλήθος άλλων μοντέλων, διαπίστωσαν ότι μπορούν να κλαπούν με απίστευτα εύκολο τρόπο.

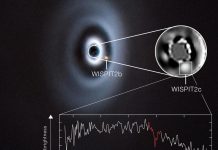

Ομάδα επιστημόνων βρίσκει πιθανές αποδείξεις εξωγήινων μεγαδομών

Σε ένα video που μοιράστηκαν οι ερευνητές με την ιστοσελίδα Wired απέδειξαν ότι μπορούν να κάνουν ένα relay attack απέναντι στο τελευταίο και πιο πρόσφατο Tesla Model 3 παρά την αναβάυμιση στο ultra-wideband keyless entry system, ξεκλειδώνοντάς το άμεσα με εξοπλισμό αξίας κάτω από 100 ευρώ.

Παράλληλα, από τη στιγμή που το keyless entry system του Tesla 3 διαχειρίζεται το immobilizer του αυτοκινήτου για να εμποδίσει την κλοπή του, αυτό σημαίνει ότι ο εγκληματίας θα μπορέσει να ξεκινήσει το όχημα σε δευτερόλεπτα, εκτός και αν ο οδηγός έχει ενεργοποιήσει το Pin to drive feature που απαιτεί από τον κάτοχο να πληκτρολογήσει ένα τετραψήφιο κωδικό πριν ξεκινήσει.

Η GogoByte επισημαίνει ότι από τη στιγμή που η εταιρεία τους χακάρισε επιτυχώς το keyless entry system του Model 3, αυτό σημαίνει ότι οι κάτοχοι των Tesla συσκευών θα πρέπει να ενεργοποιήσουν το PIN.

Tα relay attacks λειτουργούν με τον εξής τρόπο. Κάνουν το αυτοκίνητο να ανιχνεύει ότι δήθεν το κλειδί του χρήστη είναι κοντά, ή στη περίπτωση των Tesla πως το smartphone τους με ένα unlocking app είναι κοντά στο αμάξι και πως πρέπει να ξεκλειδώσει. Στη πραγματικότητα όπως έχουν καταφέρει να κλέψουν και να αντιγράψουν το σήμα από το κλειδί του κατόχου που μπορεί να βρίσκεται κάποια μέτρα μακριά. Η αντιγραφή του σήματος γίνεται βάζοντας εξοπλισμό κοντά στο κλειδί του χρήστη και μια συσκευή δίπλα στο Tesla.

Οι εγκληματίες έχουν χρησιμοποιήσει επιτυχώς τη τεχνική αυτή για να αντιγράψουν σήμα κλειδιού εντός ενός σπιτιού από έναν ιδιοκτήτη που κοιμάται και να το μεταφέρουν στο πάρκινκ πετυχαίνοντας έτσι τη κλοπή του οχήματος.

Οι ερευνητές ασφαλείας συνιστούν εδώ και καιρό στους κατασκευαστές αυτοκινήτων να αποτρέψουν τις επιθέσεις αναμετάδοσης σήματος, αναπτύσσοντας συστήματα εισόδου χωρίς κλειδί που μετρούν με μεγαλύτερη ακρίβεια το χρόνο μεταξύ της αποστολής ενός σήματος από ένα μπρελόκ ή ένα τηλέφωνο και της λήψης του σήματος από το αυτοκίνητο.

Το 2020 η Tesla σε επιστολή της στην FCC ανέφερε ότι θα ενσωμάτωνε το πρωτόκολλο ultra-wideband στα συστήματα λειτουργίας οχημάτων της χωρίς κλειδιά και πως η ικανότητα πιο επακριβούς μέτρησης της απόστασης μεταξύ ενός smartphone και του αυτοκινήτου θα έβαζε τέλος στα relay attacks. Το έγγραφο διαδόθηκε γρήγορα στο internet και σε διάφορα social media υποστηρίζοντας ότι η επερχόμενη ultra-wideband έκδοση του συστήματος της Tesla θα έβαζε τέλος στις επιθέσεις.

Και όμως οι ερευνητές της Gogobyte πραγματοποίησαν επιτυχώς το χακάρισμα ενός Tesla Model 3 μέσω Bluetooth, όπως έκαναν και με παλαιότερα μοντέλα από απόσταση 10 περίπου μέτρων μεταξύ της συσκευής και του κλειδιού του χρήστη. Αν και τα αυτοκίνητα φαίνεται να χρησιμοποιούν το πρωτόκολλο ultra-wideband, δεν το χρησιμοποιούν για έλεγχο της απόστασης που θα εμπόδιζε τέτοιου είδους επιθέσεις.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)