ΑΘΗΝΑ, 23 Απριλίου 2026 – Πριν περάσουν 24 ώρες από την έναρξη του πολέμου στο Ιράν, σημειώθηκε ένα ιστορικά πρωτοφανές γεγονός: η επίθεση εναντίον εμπορικών κέντρων δεδομένων. Την 1η Μαρτίου, ιρανικά drones έπληξαν τρεις εγκαταστάσεις της Amazon Web Services (AWS) στα Ηνωμένα Αραβικά Εμιράτα και το Μπαχρέιν, διακόπτοντας κρίσιμες υποδομές cloud και θέτοντας εκτός λειτουργίας χρηματοοικονομικές εφαρμογές και επιχειρηματικά εργαλεία, όχι μόνο σε ολόκληρο τον Κόλπο, αλλά και σε απομακρυσμένες περιοχές. Οι επιθέσεις αυτές κατέδειξαν ότι η φυσική απόσταση από μια ζώνη σύγκρουσης δεν αποτελεί εγγύηση προστασίας από τις επιπτώσεις, αναφέρει ο Tomáš Foltýn από την παγκόσμια εταιρία κυβερνοασφάλειας ESET.

Για τους περισσότερους οργανισμούς, ωστόσο, ο πιο άμεσος κίνδυνος εκτυλίσσεται στον κυβερνοχώρο και όχι στο πεδίο μάχης και περιλαμβάνει ένα ευρύ φάσμα δρώντων απειλής. Μέσα σε λίγες ώρες από την αμερικανο-ισραηλινή «Επιχείρηση Epic Fury» («Επιχείρηση Roaring Lion») στις 28 Φεβρουαρίου, ιρανικές ομάδες κινητοποιήθηκαν μαζικά. Η Unit 42 της Palo Alto Networks κατέγραψε περισσότερες από 60 ενεργές φιλοϊρανικές ομάδες hacktivists. Παράλληλα, υπηρεσίες κυβερνοασφάλειας στο Ηνωμένο Βασίλειο και τον Καναδά εξέδωσαν προειδοποιήσεις για αυξημένα επίπεδα απειλής.

Σε σύντομο χρονικό διάστημα, παρόμοιες προειδοποιήσεις εκδόθηκαν από την Europol και το Υπουργείο Εσωτερικής Ασφάλειας των ΗΠΑ.

Απειλές και δράστες απειλών

Το ξέσπασμα μιας ένοπλης σύγκρουσης τείνει να διευρύνει τόσο το εύρος όσο και το φάσμα των εμπλεκόμενων ομάδων κυβερνοεπιθέσεων. Η δραστηριότητα των hacktivists, θορυβώδης και συχνά συνοδευόμενη από υπερβολική ρητορική, εκδηλώνεται συνήθως πρώτη. Επιχειρήσεις Advanced Persistent Threat (APT), που περιλαμβάνουν φάσεις αναγνώρισης και αρχικής πρόσβασης, εκτελούνται παράλληλα ή αμέσως μετά. Μόλις εδραιωθούν οι θέσεις και χαρτογραφηθούν οι στόχοι, το σκηνικό διαμορφώνεται για την επίτευξη των επιδιωκόμενων στόχων, είτε πρόκειται για κατασκοπεία, σαμποτάζ ή άλλες μορφές επίθεσης.

Φυσικά, τα όρια μεταξύ αυτών των δραστηριοτήτων δεν είναι πάντα σαφή. Ορισμένες τακτικές μπορούν να εξελίσσονται ταυτόχρονα: για παράδειγμα, μια μετατροπή ιστοσελίδας ή μια επίθεση κατανεμημένης άρνησης υπηρεσίας (DDoS), που εκ πρώτης όψεως μοιάζει με μια απλή ενέργεια χακτιβιστών, ενδέχεται να λειτουργεί ως σκόπιμος αντιπερισπασμός, καλύπτοντας μια στοχευμένη και αθόρυβη επίθεση μέσω διαφορετικού φορέα.

Οι ομάδες που συνδέονται με το Ιράν συγκαταλέγονται μεταξύ των πιο ενεργών και ευρηματικών ομάδων παγκοσμίως, ενώ οι ικανότητες κυβερνοεπίθεσης και τα εργαλεία τους έχουν ωριμάσει σημαντικά τα τελευταία χρόνια. Η απειλή είναι ιδιαίτερα έντονη για οργανισμούς που διατηρούν σχέσεις εφοδιαστικής αλυσίδας στη Μέση Ανατολή ή άλλους δεσμούς με την περιοχή, καθώς και για όσους εξαρτώνται από υποδομές cloud που σχετίζονται με αυτήν.

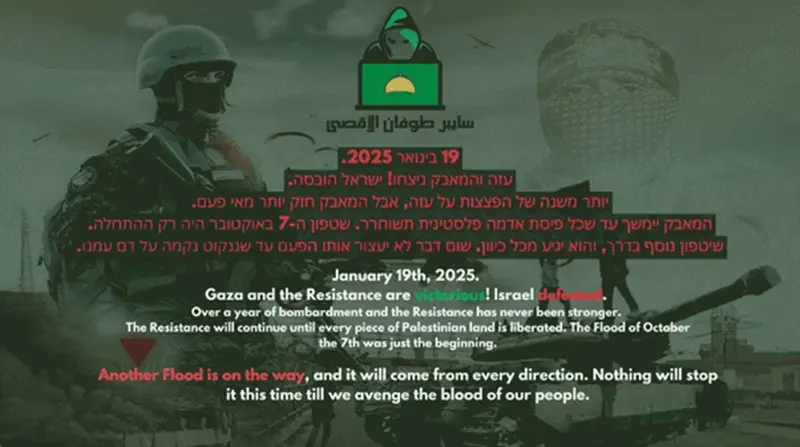

Η εκστρατεία της ομάδας CyberAv3ngers εναντίον επιχειρήσεων ύδρευσης και αποχέτευσης στις ΗΠΑ και σε άλλες χώρες το 2023 ανέδειξε με σαφήνεια αυτή τη στρατηγική στόχευσης. Το απειλητικό μήνυμα που άφησαν οι δράστες στα παραβιασμένα συστήματα —«Έχετε υποστεί εισβολή, κάτω το Ισραήλ. Κάθε εξοπλισμός “κατασκευασμένος στο Ισραήλ” αποτελεί νόμιμο στόχο των CyberAv3ngers»— έμοιαζε αρχικά με ενέργεια χακτιβιστών. Ωστόσο, σύντομα αποκαλύφθηκε ότι η ομάδα λειτουργούσε υπό την καθοδήγηση του ιρανικού κράτους. Αυτή η θολή διαχωριστική γραμμή μεταξύ ακτιβιστικής ταυτότητας και κρατικά ευθυγραμμισμένων επιχειρήσεων, οι ρίζες της οποίας ενδέχεται να ανάγονται στο περιστατικό της Saudi Aramco το 2012, έχει και συγκεκριμένη ονομασία: «faketivism».

Παράλληλα, οι επιχειρησιακές αλληλεπικαλύψεις μεταξύ διακριτών ομάδων είναι ακόμη βαθύτερες. Ερευνητές της ESET έχουν τεκμηριώσει στενούς δεσμούς μεταξύ διαφόρων APT ομάδων που έχουν σχέση με το Ιράν. Ενδεικτικά, η MuddyWater έχει συνεργαστεί στενά με τη Lyceum, υποομάδα της OilRig, ενώ υπάρχουν ενδείξεις ότι έχει λειτουργήσει και ως μεσάζων αρχικής πρόσβασης (Initial Access Broker – IAB) για άλλες ιρανικές ομάδες.

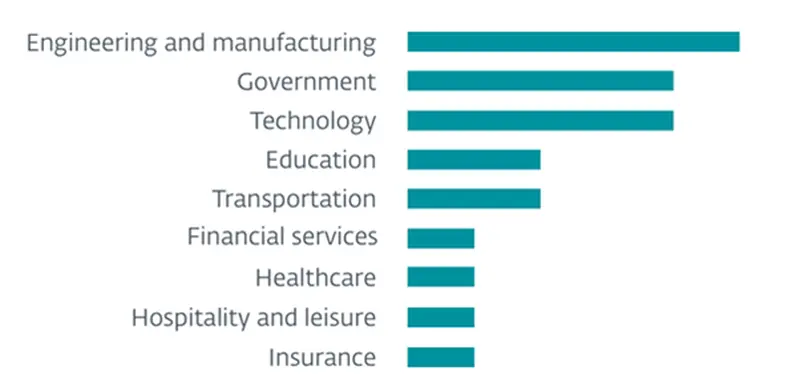

Για να περιπλέξουν περαιτέρω την εικόνα, αρκετές φιλορωσικές ομάδες χακτιβιστών φαίνεται να έχουν πλέον ταχθεί υπέρ του Ιράν, ενώ υπάρχουν και αναφορές για συνεργασία ιρανικών ομάδων με IAB σε ρωσικά φόρουμ κυβερνοεγκλήματος. Η δυναμική αυτή διευρύνει τόσο το διαθέσιμο οπλοστάσιο όσο και το εύρος των πιθανών στόχων. Οι κρίσιμες υποδομές αποτελούν ένα από τα πιο πολύτιμα «τρόπαια» για κάθε είδους απειλητικούς παράγοντες, και πρόσφατα στοιχεία της ESET δείχνουν ότι οι ομάδες που σχετίζονται με το Ιράν επιτίθενται σε οργανισμούς που δραστηριοποιούνται στους τομείς της μηχανικής και της μεταποίησης.

Επιπλέον, όταν ο στόχος είναι τα αντίποινα, η καταστροφή τείνει να έχει προτεραιότητα έναντι, της εκβίασης μέσω ransomware για παράδειγμα. Το κακόβουλο λογισμικό που διαγράφει δεδομένα αποτελεί σταθερό χαρακτηριστικό των σύγχρονων επιχειρήσεων που συνδέονται με ένοπλες συγκρούσεις. Ομάδες που σχετίζονται με τη Ρωσία έχουν επιδείξει επανειλημμένα αυτό το μοτίβο στην Ουκρανία.

Όσον αφορά τις επιθέσεις που προσφέρουν στους κακόβουλους δράστες υψηλή απόδοση σε σχέση με το κόστος, οι παραβιάσεις της εφοδιαστικής αλυσίδας συνήθως κυριαρχούν. Το 2022, η ESET Research κατέγραψε πώς η ομάδα Agrius, που συνδέεται με το Ιράν, ανέπτυξε ένα καταστροφικό λογισμικό διαγραφής δεδομένων με την ονομασία Fantasy. Η διανομή του πραγματοποιήθηκε μέσω επίθεσης στην εφοδιαστική αλυσίδα, εκμεταλλευόμενη έναν ισραηλινό προγραμματιστή λογισμικού, και έπληξε στόχους σε διάφορους κλάδους, πολύ πέρα από τα όρια του Ισραήλ. Η εμβέλεια μιας τέτοιας επίθεσης μπορεί να επεκταθεί σε οργανισμούς που δεν ήταν ποτέ άμεσα στο στόχαστρο και δεν έχουν προφανή σύνδεση με τη σύγκρουση.

Ένας συναφής κίνδυνος αφορά τους παρόχους διαχειριζόμενων υπηρεσιών (MSP) και τους πελάτες τους. Το 2022, η ESET κατέγραψε μια εκστρατεία κατά την οποία ο αντίπαλος παραβίασε έναν MSP προκειμένου να αποκτήσει πρόσβαση στους τελικούς στόχους του. Δεν χρειάστηκε να διεισδύσει απευθείας σε αυτούς· αντίθετα, αξιοποίησε τις υπάρχουσες διαδρομές πρόσβασης του MSP για να επιτύχει τον σκοπό του. Η εκστρατεία ενορχηστρώθηκε από την ομάδα κυβερνοκατασκοπείας MuddyWater, η οποία αποτελεί πλέον μια ισχυρή δύναμη στους κύκλους των ιρανικών APT και παρουσιάζει αξιοσημείωτη εξέλιξη.

Η ομάδα MuddyWater, που κάποτε ήταν γνωστή για τις μαζικές, αυτοματοποιημένες επιθέσεις της, στρέφεται πλέον ολοένα και περισσότερο σε πιο διακριτικές και εξελιγμένες επιχειρήσεις. Αυτές περιλαμβάνουν δραστηριότητες «hands-on-keyboard» σε στοχευμένα περιβάλλοντα, γεγονός που υποδηλώνει αυξημένο επίπεδο τεχνικής ωριμότητας. Όπως και άλλες ομάδες που συνδέονται με το Ιράν, η MuddyWater έχει στραφεί στη δοκιμασμένη τεχνική της κατάχρησης νόμιμου λογισμικού απομακρυσμένης παρακολούθησης και διαχείρισης (RMM). Με αυτόν τον τρόπο, η ομάδα μπορεί να ενσωματώνεται στη νόμιμη κίνηση δικτύου, καθιστώντας τον εντοπισμό της δυσκολότερο.

Η ομάδα είναι επίσης γνωστή για την προτίμησή της στο εσωτερικό spearphishing, αξιοποιώντας ήδη παραβιασμένα εισερχόμενα. Συγκεκριμένα, αποστέλλονται email από λογαριασμούς συναδέλφων αντί για εξωτερικούς αποστολείς, αυξάνοντας έτσι σημαντικά το ποσοστό επιτυχίας των επιθέσεων. Τα συνημμένα αρχεία και οι σύνδεσμοι spearphishing αποτελούν εδώ και καιρό από τις πιο δημοφιλείς τεχνικές αρχικής πρόσβασης μεταξύ των περισσότερων ομάδων APT που συνδέονται με το Ιράν, συμπεριλαμβανομένων των OilRig και APT33. Ωστόσο, η εκμετάλλευση γνωστών ευπαθειών λογισμικού δεν είναι ασυνήθιστη, όπως φάνηκε σε πρόσφατη εκστρατεία της Ballistic Bobcat.

Η MuddyWater παραμένει ιδιαίτερα ενεργή το 2026. Τον περασμένο μήνα, ερευνητές ασφάλειας της Symantec και της Carbon Black (Broadcom) εντόπισαν την ομάδα σε δίκτυα πολλών αμερικανικών οργανισμών, συμπεριλαμβανομένων ενός αεροδρομίου, μιας τράπεζας και μιας εταιρείας λογισμικού με δεσμούς με το Ισραήλ. Ωστόσο, ο συνολικός όγκος των κυβερνοεπιθέσεων από παράγοντες που συνδέονται με το Ιράν δεν μπορεί, μέχρι στιγμής, να συγκριθεί με την έντονη δραστηριότητα που κατέγραψαν οι ερευνητές της ESET μετά την επίθεση εναντίον του Ισραήλ στις 7 Οκτωβρίου 2023. Αυτό ενδέχεται να οφείλεται εν μέρει στον σχεδόν πλήρη περιορισμό της πρόσβασης στο διαδίκτυο που επέβαλε το Ιράν.

Σε κάθε περίπτωση, όπως επεσήμανε και η Ομάδα Ανάλυσης Απειλών (TAG) της Google στην ανάλυσή της για τη δραστηριότητα στον κυβερνοχώρο γύρω από τη σύγκρουση Ισραήλ–Χαμάς, «οι δυνατότητες στον κυβερνοχώρο […] αποτελούν εργαλείο πρώτης ανάγκης». Η παρατήρηση αυτή παραμένει επίκαιρη και σήμερα, όπως φάνηκε και από την πρώτη μεγάλη κυβερνοεπίθεση μετά την έναρξη του πολέμου. Στις 12 Μαρτίου, μια επίθεση διαγραφής δεδομένων, που αποδίδεται στη φιλοϊρανική ομάδα χακτιβιστών Hamdala, έπληξε την αμερικανική εταιρεία ιατρικής τεχνολογίας Stryker. Η επίθεση φέρεται να προκάλεσε διακοπή λειτουργίας των συστημάτων της εταιρείας σε παγκόσμιο επίπεδο.

Διατήρηση της ανθεκτικότητας: πού πρέπει να εστιάσετε

Οι απειλές κυμαίνονται από ευκαιριακές εκστρατείες DDoS και αλλοίωσης της φήμης, έως στοχευμένες εισβολές που οδηγούν σε διαγραφή δεδομένων, καθώς και επιχειρήσεις κυβερνοκατασκοπείας. Επιπλέον, περιλαμβάνονται επιθέσεις στην αλυσίδα εφοδιασμού, οι οποίες ενδέχεται να πλήξουν ακόμη και οργανισμούς που δεν έχουν άμεση εμπλοκή σε μια σύγκρουση. Τα μέτρα που περιγράφονται παρακάτω είναι ήδη γνωστά στις περισσότερες ομάδες ασφαλείας. Ωστόσο, δίνεται ιδιαίτερη έμφαση στα σημεία όπου, ιστορικά, παράγοντες που συνδέονται με το Ιράν έχουν εντοπίσει και εκμεταλλευτεί αδυναμίες.

Καταγραφή και προστασία εκτεθειμένων συστημάτων

Ξεκινήστε με τον εντοπισμό και την προστασία κάθε στοιχείου που είναι εκτεθειμένο στο διαδίκτυο: υπηρεσίες απομακρυσμένης πρόσβασης, διαδικτυακές εφαρμογές, πύλες VPN, καθώς και συσκευές OT/ICS που είναι συνδεδεμένες στο δημόσιο δίκτυο, εφόσον ο οργανισμός σας χρησιμοποιεί τέτοια συστήματα.

Τα προεπιλεγμένα διαπιστευτήρια πρέπει να αλλάζουν σε όλες τις συσκευές χωρίς εξαίρεση. Εάν κάποια συσκευή δεν υποστηρίζει ισχυρούς μηχανισμούς ελέγχου ταυτότητας, θα πρέπει να αξιολογηθεί κατά πόσο είναι σκόπιμο να παραμένει συνδεδεμένη στο διαδίκτυο.

Η εκστρατεία της ομάδας CyberAv3ngers το 2023 στόχευσε προγραμματιζόμενους λογικούς ελεγκτές (PLC) που διατηρούσαν ακόμη εργοστασιακά προεπιλεγμένους κωδικούς πρόσβασης. Η σχετική οδηγία της CISA αναλύει λεπτομερώς τις τεχνικές που χρησιμοποιήθηκαν και αξίζει να μελετηθεί προσεκτικά, ιδιαίτερα από οργανισμούς που διαχειρίζονται συστήματα βιομηχανικού ελέγχου.

Περιορισμός της επιφάνειας επίθεσης

Τα περιβάλλοντα OT/ICS (Λειτουργική Τεχνολογία – Operational Technology και τα Βιομηχανικά Συστήματα Ελέγχου – Industrial Control Systems ) συνιστούν διαίτερη πρόκληση, καθώς περιλαμβάνουν συσκευές που αναπτύχθηκαν πριν από δεκαετίες χωρίς να λαμβάνονται υπόψη οι σύγχρονες απαιτήσεις ασφαλείας και συχνά δεν έχουν καν απογραφεί σωστά. Τα προεπιλεγμένα διαπιστευτήρια και η έκθεση στο διαδίκτυο αποτελούν τα πιο προφανή προβλήματα. Ωστόσο, το ευρύτερο ζήτημα είναι ότι πολλά από αυτά τα συστήματα δεν σχεδιάστηκαν ποτέ ώστε να μπορούν να προστατευτούν αποτελεσματικά μετά την εγκατάστασή τους.

Όπου είναι λειτουργικά εφικτό, οι συσκευές OT/ICS θα πρέπει να αποσυνδέονται από το διαδίκτυο. Παράλληλα, είναι κρίσιμο να εφαρμόζονται όλες οι διαθέσιμες διορθώσεις (patches), καθώς οι ευάλωτες και εκτεθειμένες στο διαδίκτυο συσκευές παραμένουν ένα από τα σημεία εισόδου για επιτιθέμενους.

Σε περιπτώσεις όπου η αποσύνδεση δεν είναι εφικτή, θα πρέπει να εφαρμόζεται αυστηρή κατάτμηση (segmentation) μεταξύ των περιβαλλόντων ΙΤ και ΟΤ. Επιπλέον, είναι σημαντικό να καθορίζονται βασικές γραμμές συμπεριφοράς (baselines) για τα βιομηχανικά πρωτόκολλα, ώστε οποιαδήποτε ανώμαλη δραστηριότητα να μπορεί να εντοπίζεται έγκαιρα και να ενεργοποιεί συναγερμούς.

Κλείστε τα κενά

Οι περισσότερες ομάδες που υποστηρίζονται από το Ιράν έχουν θέσει σταθερά στο επίκεντρο των επιθέσεών τους την παραβίαση ταυτότητας. Μια κοινή ανακοίνωση των CISA/FBI/NSA τον Οκτώβριο του 2024 κατέγραψε μια εκστρατεία διάρκειας ενός έτους, κατά την οποία Ιρανοί δράστες χρησιμοποίησαν password spraying και MFA push-bombing — «βομβαρδίζοντας» τους χρήστες με αιτήματα σύνδεσης έως ότου κάποιος εγκρίνει ένα — για να παραβιάσουν οργανισμούς στους τομείς της υγείας, της κυβέρνησης, της ενέργειας και της πληροφορικής.

Μόλις αποκτούσαν πρόσβαση, τροποποιούσαν τις ρυθμίσεις MFA ώστε να διασφαλίσουν μόνιμη παρουσία στα συστήματα και στη συνέχεια πωλούσαν τα υποκλαπέντα διαπιστευτήρια σε εγκληματικές πλατφόρμες.

Για να αντιμετωπιστεί μια τέτοια απειλή, συνιστάται η εφαρμογή μηχανισμού ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) ανθεκτικούς στο phishing σε όλα τα συστήματα με πρόσβαση στο διαδίκτυο και έλεγχος στις υφιστάμενες διαμορφώσεις MFA, με στόχο τον εντοπισμό και την απομάκρυνση μη εξουσιοδοτημένων εγγραφών.

Έλεγχος αλυσίδας εφοδιασμού και πρόσβασης τρίτων

Ελέγξτε διεξοδικά όλες τις οδούς πρόσβασης τρίτων, καθώς και κάθε μορφή απομακρυσμένης πρόσβασης στα συστήματά σας. Με ομάδες όπως η CyberAv3ngers να στοχεύουν ειδικά εξοπλισμό OT ισραηλινής κατασκευής, είναι κρίσιμο να επανεξετάσετε εάν μέρος του εξοπλισμού σας ανήκει σε αυτή την κατηγορία.

Εάν συνεργάζεστε με MSP (Managed Service Providers), ζητήστε σαφείς πληροφορίες σχετικά με το πώς προστατεύουν τα εργαλεία απομακρυσμένης πρόσβασης. Παράλληλα, διερευνήστε εάν έχουν επανεκτιμήσει τη δική τους έκθεση κινδύνου υπό το πρίσμα της τρέχουσας σύγκρουσης. Η εκμετάλλευση του εργαλείου SimpleHelp από την ομάδα MuddyWater σε MSP ανέδειξε ότι η στάση ασφαλείας των παρόχων σας αποτελεί ουσιαστικά προέκταση της δικής σας επιφάνειας επίθεσης.

Προσοχή στο phishing

Καθώς η MuddyWater και άλλες ομάδες βασίζονται συχνά σε ανθρωποκεντρικές επιθέσεις, κυρίως μέσω στοχευμένων μηνυμάτων spear phishing που προέρχονται από παραβιασμένους εσωτερικούς λογαριασμούς, οι εργαζόμενοι πρέπει να επαληθεύουν κάθε αίτημα μέσω ανεξάρτητων καναλιών, ιδίως εκείνα που αφορούν διαπιστευτήρια, αλλαγές πρόσβασης, επείγουσες “ενημερώσεις ασφαλείας” και οτιδήποτε αναφέρεται στην τρέχουσα σύγκρουση.

Οι επιτιθέμενοι αξιοποιούν πλέον ευρέως κοινά εργαλεία τεχνητής νοημοσύνης όχι μόνο για τη δημιουργία πειστικών phishing μηνυμάτων, αλλά και για άλλα στάδια του κύκλου ζωής της επίθεσης, όπως η αναγνώριση ευπαθειών και η υποστήριξη της ανάπτυξης κακόβουλου λογισμικού.

Χαρτογραφήστε τις εξαρτήσεις σας από το cloud

Χαρτογραφήστε από ποιους παρόχους λογισμικού ως υπηρεσία (SaaS) εξαρτάται ο οργανισμός σας και εντοπίστε πού φιλοξενείται η υποδομή τους. Ακόμη και αν δεν έχετε σχέση εργασίας με τη Μέση Ανατολή, οι πάροχοι σας ενδέχεται να έχουν.

Μετά τα πρόσφατα περιστατικά που επηρέασαν την AWS, πολλοί προμηθευτές, συμπεριλαμβανομένων των Snowflake και Red Hat, εξέδωσαν οδηγίες αντιμετώπισης αποτυχιών. Με αυτόν τον τρόπο υπενθύμισαν στους πελάτες τους ότι οι περιφερειακές διαταραχές στο cloud μπορούν να διαδοθούν σε ολόκληρη την αλυσίδα εφοδιασμού, με τρόπους που δεν είναι πάντα ορατοί μέχρι να προκύψει πρόβλημα.

Η AWS, για παράδειγμα, συνέστησε ρητά στους πελάτες με υπηρεσίες σε servers στη Μέση Ανατολή να εξετάσουν τη μεταφορά τους σε άλλες περιοχές.

Προετοιμαστείτε για καταστροφή, όχι μόνο για κλοπή

Κατά τη διάρκεια επιχειρήσεων που σχετίζονται με γεωπολιτικές συγκρούσεις, οι κρατικά προσκείμενοι φορείς τείνουν να προτιμούν επιθέσεις τύπου wiper αντί για ransomware.

Σε αυτό το πλαίσιο, διασφαλίστε ότι τουλάχιστον ένα αντίγραφο των κρίσιμων δεδομένων σας είναι εκτός σύνδεσης (offline) και απομονωμένο (air-gapped). Αποφύγετε να βασίζεστε αποκλειστικά σε αντίγραφα ασφαλείας σε άλλες cloud περιοχές, καθώς μπορεί να μοιράζονται τις ίδιες υποκείμενες εξαρτήσεις.

Επιπλέον, ελέγξτε αν το σχέδιο ανάκαμψης από καταστροφές (Disaster Recovery Plan) καλύπτει σενάρια διακοπής σε επίπεδο ολόκληρης περιοχής (region-wide outage), καθώς τα περισσότερα σχέδια επικεντρώνονται μόνο σε αποτυχίες μίας ζώνης διαθεσιμότητας. Τέλος, είναι κρίσιμο να επαληθεύετε ότι τα αντίγραφα ασφαλείας μπορούν πράγματι να αποκατασταθούν. Επιθέσεις τύπου wiper και άλλα κακόβουλα λογισμικά στοχεύουν συχνά ειδικά τα συστήματα backup.

Τα πάντα επιτρέπονται

Η εικόνα των απειλών θα συνεχίσει να μεταβάλλεται όσο εξελίσσεται η σύγκρουση. Η δραστηριότητα των hacktivists μπορεί να ενταθεί ή να υποχωρήσει, ενώ οι επιχειρήσεις APT κινούνται συνήθως πιο αργά και γίνονται ορατές σε μεταγενέστερο στάδιο.

Οι οργανισμοί που ανταποκρίνονται καλύτερα σε τέτοιες συνθήκες είναι εκείνοι που έχουν ήδη καλύψει βασικά κενά ασφάλειας πριν προκύψει η απειλή. Εάν κρίσιμες λειτουργίες, όπως η απογραφή περιουσιακών στοιχείων, παραμένουν σε εκκρεμότητα, η παρούσα κατάσταση αποτελεί ισχυρό κίνητρο για την άμεση ολοκλήρωσή τους.

Τέλος, εάν ο οργανισμός σας έχει πρόσβαση σε αξιόπιστες πηγές πληροφοριών για απειλές και έρευνες, τώρα είναι η κατάλληλη στιγμή να τις παρακολουθείτε στενά.

Τι σημαίνει αυτό για τις ελληνικές επιχειρήσεις

Οι κυβερνοαπειλές δε γνωρίζουν σύνορα, και οι επιχειρήσεις σε χώρες της ΕΕ, όπως η Ελλάδα, δεν αποτελούν εξαίρεση, καθώς μπορεί να στοχοποιηθούν λόγω συνεργασιών, γεωπολιτικών συσχετισμών ή απλώς ως «παράπλευροι στόχοι» σε ευρύτερες επιθέσεις

Για αυτό, η έγκαιρη προετοιμασία και η προσαρμογή στις νέες συνθήκες είναι κρίσιμες για τη θωράκιση των επιχειρήσεων απέναντι σε μια ολοένα πιο ασταθή ψηφιακή πραγματικότητα.

«Σήμερα, η ικανότητα των ελληνικών επιχειρήσεων να προστατέψουν τα συστήματα και τις αλυσίδες τους δεν είναι απλώς θέμα ασφάλειας, είναι θέμα ανταγωνιστικότητας και επιβίωσης στην παγκόσμια αγορά», αναφέρει ο Χρήστος Μυλωνάς, Senior Territory Sales Manager της ESET Ελλάδος και συστήνει στις ελληνικές επιχειρήσεις που δραστηριοποιούνται σε κρίσιμους τομείς όπως logistics, shipping, ενέργεια, τουρισμός και βιομηχανία, όπου η διασύνδεση με διεθνείς αλυσίδες εφοδιασμού και υποδομές καθιστά αυτά τα industries ιδιαίτερα ευάλωτα σε κυβερνοαπειλές, να δώσουν έμφαση στα εξής:

- Να ενισχύσουν το monitoring και την ανίχνευση απειλών (SOC, SIEM)

- Να ελέγξουν τους συνεργάτες και προμηθευτές τους για να μειώσουν κινδύνους τρίτων

- Να εκπαιδεύσουν το προσωπικό τους σε phishing και social engineering

- Να δημιουργήσουν και να δοκιμάσουν σχέδια αντιμετώπισης περιστατικών (incident response)

- Να πραγματοποιήσουν τακτικά backups και να ελέγξουν την ανάκτησή τους για να διασφαλίσουν επιχειρησιακή συνέχεια.

Ακόμη και αν μια επίθεση δε στοχεύει άμεσα την Ελλάδα, ελληνικές επιχειρήσεις μπορεί να επηρεαστούν μέσω cloud υπηρεσιών, συνεργατών ή διεθνών δικτύων. Σε αυτό το περιβάλλον, η ετοιμότητα δεν είναι επιλογή, είναι επιχειρηματική αναγκαιότητα

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Ανθρωποειδές ρομπότ της Honor τρέχει ημιμαραθώνιο και σπάει κάθε ρεκόρ [Βίντεο] Honor ρομπότ](https://techmaniacs.gr/wp-content/uploads/2026/04/Honor-Robot-218x150.webp)

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)