Όταν η πλειοψηφία των μοντέρνων δικτύων WiFi χρησιμοποιεί την κρυπτογραφική δομή του WPA2 για να εξασφαλίσει την ακεραιότητα και την εχεμύθεια των πληροφοριών που μεταδίδονται σε ένα ασύρματο δίκτυο, γίνεται αμέσως σαφές πως το συγκεκριμένο σύστημα προστασίας πρέπει να απαράβλητο.

Μέχρι τώρα οι ερευνητές ασφαλείας αλλά και οι χρήστες των ασυρμάτων δικτύων θεωρούσαμε πως το πρωτόκολλο WPA2 αποτελεί την πλέον σύγχρονη μέθοδο ασφαλείας των δικτύων που καθημερινά μεταφέρουν τις πολύτιμες πληροφορίες μας από και προς το Internet. Η ανεπίσημη αυτή παραδοχή σήμερα αλλάζει και το WPA2 δέχεται ένα ισχυρό πλήγμα τόσο της αξιοπιστίας του, αλλά ακόμα πιθανότερα της θέσης ισχύος που κατέχει σήμερα.

Ο “πολιορκητικός κριός” του WPA2 φέρει το λογοπαικτικό όνομα KRACKS και κάθε άλλο παρά αδιάφορους πρέπει να μας βρίσκει.

Η ιστορία ξεκινά όταν ο ιδιαίτερα ανήσυχος ερευνητής ασφαλείας της imec-DistriNet, εν ονόματι Mathy Vanhoef την ώρα που τελείωνε μια αναφορά σχετικά με μια έρευνα που μελετούσε κάποια λογικά σφάλματα τα οποία θεωρούσε πως υπάρχουν στο σύστημα “χειραψίας” των συσκευών που δικτυόνονται με μια WiFi σύνδεση, αποφάσισε να γίνει λίγο αδιάκριτος ερωτόμενος τι θα μπορούσε να γίνει αν μια συνάρτηση (συγκεκριμένα η ic_set_key ) καλούνταν δύο φορές αντί για μία. Έτσι έφτασε στο παρακάτω συμπέρασμα, το οποίο είναι και η αιτία που το WPA2 αποδεικνύεται κάθε άλλο παρά απροσπέλαστο.

[youtube https://www.youtube.com/watch?v=Oh4WURZoR98]

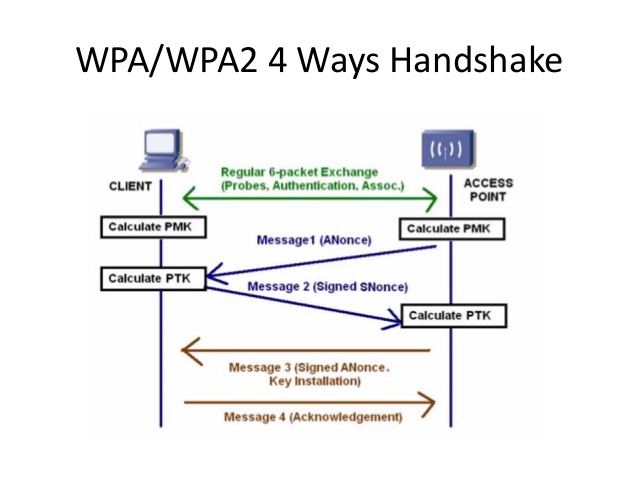

Η αδυναμία έγκειται στον μηχανισμό αυθεντικοποίησης του WPA2, το λεγόμενο 4-way handshake. Η συγκεκριμένη διαδικασία πραγματοποιείται κάθε φορά που ένας πελάτης (client) επιθυμεί να συνδεθεί σε ένα σημείο πρόσβασης (access point) και χρησιμοποιείται για να επαληθεύσει το γεγονός πως και οι δυο κατέχουν τα ίδια διαπιστευτήρια. Ταυτόχρονα, το 4-way handshake διαπραγματεύεται και ένα νέο κλειδί (crypto key) το οποίο θα χρησιμοποιηθεί για να κρυπτογραφήσει όλο την κίνηση των πακέτων (traffic) μεταξύ των δύο συσκευών.

Η φερόμενη ως αδυναμία του παραπάνω συστήματος παραβιάζεται με την εγκατάσταση του ίδιου κλειδιού για δεύτερη φορά – περιστατικό το οποίο θεωρητικά θα πρέπει να αποτρέπονταν από το WPA2. Με την επενεγκατάσταση του ίδιου κλειδιού ένας κακόβουλος χρήστης θα μπορούσε να επαναλάβει, να αποκρυπτογραφήσει ή και να πλαστογραφήσει πακέτα δεδομένων στο δίκτυο.

Η συγκεκριμένη αδυναμία επηρεάζει όλες τις συσκευές τις οποίες χρησιμοποιούν WiFi και δεν περιορίζεται σε κάποιο kernel, λειτουργικό σύστημα ή και διανομέα συσκευών WiFi.

Ο ερευνητής πίσω από την ανακάλυψη της ευπάθειας αναφέρει αν μη τι άλλων πως στο επόμενο διάστημα θα υπάρξουν εργαλεία έτσι ώστε ο χρήστης να δοκιμάσει την ασφάλεια των συσκευών του και να δράσει αναλόγως. Για την ώρα, η γενική οδηγία είναι η άμεση εγκατάσταση των patches από τους vendors και όχι η οπισθοδρόμηση σε παλαιότερα πρωτόκολλα ασφαλείας όπως το WEP, καθώς αυτό θα δημιουργούσε ακόμα μεγαλύτερα προβλήματα στην ασφάλεια του δικτύου.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)