Ένα σοβαρό κενό ασφαλείας zero-day (CVE-2025-21042) στις βιβλιοθήκες επεξεργασίας εικόνας της Samsung, έδινε για ένα χρόνο πρόσβαση σε εισβολείς, ώστε να εγκαταστήσουν το spyware LANDFALL στις συσκευές της εταιρείας.

Για όσους δε γνωρίζουν, zero-day κενά ασφαλείας είναι αυτά που δεν γνωρίζει κανείς σχεδόν πως υπάρχουν και παίρνουν το όνομά τους από τις μέρες που έχει ο προγραμματιστής για να διορθώσει αυτά τα κενά, δηλαδή 0 ημέρες. Στην συγκεκριμένη περίπτωση το κενό ασφαλείας βρίσκεται στις βιβλιοθήκες που χειρίζονται την αποκωδικοποίηση και την επεξεργασία διάφορων μορφών εικόνας, όπως επίσης και μερικές μορφές εικόνες που είναι αποκλειστικά για Samsung συσκευές.

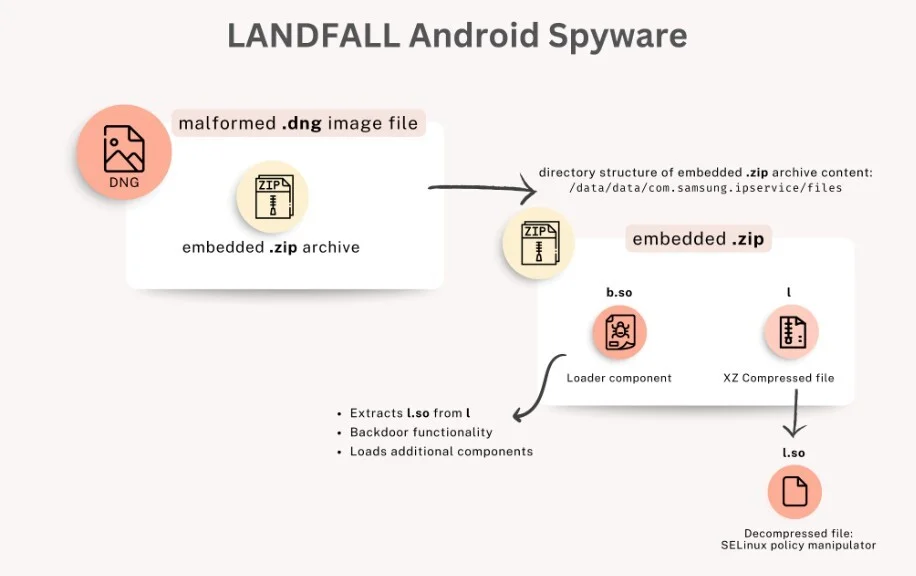

Το μεγάλο πρόβλημα είναι πως το LANDFALL χρησιμοποιήθηκε για έναν ολόκληρο χρόνο μέχρι η Samsung να καταφέρει να διορθώσει το κενό ασφαλείας τον περασμένο Απρίλιο. Αυτό σημαίνει πως αρκετές συσκευές είχαν παραχωρήσει πρόσβαση σε εισβολής για έναν χρόνο, με την Samsung να μην έχει συζητήσει καθόλου το πόσοι επηρεάστηκαν από το κενό ασφαλείας, μέχρι την περασμένη εβδομάδα. Το LANDFALL ήταν ενσωματωμένο σε κακόβουλα αρχεία εικόνας DNG που στάλθηκαν μέσω WhatsApp. Σύμφωνα με το Palo Alto Network, το LANDFALL λειτουργούσε στα μέσα του 2024, μήνες πριν διορθωθεί η ευπάθεια.

Τι έκανε όμως το LANDFALL;

Από ότι φαίνεται πρόκειται για ένα spyware, με στόχο να κατασκοπεύει συγκεκριμένα άτομα. Το καλό με αυτό είναι πως συνήθως αυτές οι επιθέσεις είναι στοχευμένες, ώστε να παρακολουθούνται συγκεκριμένα άτομα.

Το ίδιο το spyware σχεδιάστηκε για επιθέσεις κυρίως στη Μέση Ανατολή, όπως η Τουρκία, το Ιράκ, το Ιράν και το Μαρόκο. Έπαιρνε πρόσβαση στο μικρόφωνο, για να παρακολουθεί τις συνομιλίες των θυμάτων, τόσο της τηλεφωνικές όσο και οποιαδήποτε άλλη συνομιλία με το κινητό κοντά. Παρέχει ακριβές στίγμα της συσκευής και άρα του χρήστη, όπως επίσης πρόσβαση στις φωτογραφίες και τα αρχεία της συσκευής.

What’s UP: Περισσότερο υπόλοιπο στο κινητό σου [+ προσφορά απεριόριστων data 7 ημέρες]

Οι επιθέσεις έγιναν με παραμορφωμένο αρχείο εικόνας, που έχει σκόπιμα καταστραφεί για να ενεργοποιεί το κενό ασφαλείας στο λογισμικό που διαβάζει το αρχείο. Από τη στιγμή που ο χρήστης λάβει την εικόνα, δεν χρειάζεται να πατήσει κάτι, καθώς με το που φτάσει η εικόνα στη συσκευή ενεργοποιείται το κενό ασφαλείας και η συσκευή παραβιάζεται. Το ακόμα πιο τρομακτικό είναι πως παραμένει ενεργό ακόμα και μετά από επανεκκίνηση της συσκευής, ενώ δεν μπορούσαν να το εντοπίσουν λογισμικά για σαρώσει ιών.

Οι αναφορές αναφέρουν ότι τα τηλέφωνα Samsung που δέχτηκαν τις περισσότερες επιθέσεις από το LANDFALL περιλαμβάνουν τη σειρά Galaxy S22 , τη σειρά Galaxy S23 , τη σειρά Galaxy S24 , τα πτυσσόμενα Z Fold 4 και Z Flip 4. Η σειρά Galaxy S25 δεν έγινε στόχος του spyware.

Για 10 μήνες από τότε που έγινε γνωστό το zero-day κενό ασφαλείας, τον Ιούνιο του 2024, μέχρι και τον Απρίλιο του 2025, η Samsung δεν είχε προχωρήσει σε επιδιόρθωση του. Αυτό σημαίνει πως τουλάχιστον για 10 μήνες ήταν γνωστό πως υπήρχε το κενό ασφαλείας και κανείς δεν έκανε κάτι για να το επιδιορθώσει. Μάλιστα, η ίδια η Samsung δεν έκανε καμία ανακοίνωση όταν το διόρθωσε.

Οι ειδικοί ασφαλείας συνιστούν στους χρήστες Samsung Galaxy με συσκευή που τροφοδοτείται από Android 13-15 να βεβαιωθούν ότι έχουν εγκαταστήσει την ενημέρωση ασφαλείας Android Απριλίου 2025 ή νεότερη, απλώς για να βεβαιωθούν ότι έχουν διορθώσει το σφάλμα ευπάθειας στα τηλέφωνά τους. Παράλληλα, καλό είναι να απενεργοποιήσετε την δυνατότητα αυτόματης λήψης πολυμέσων σε WhatsApp, Telegram και άλλες εφαρμογές μηνυμάτων. Ταυτόχρονα, πρέπει να έχουμε ενεργό και το Advanced Protection του Android, ασχέτως αν είμαστε χρήστες υψηλού κινδύνου ή όχι.

Ακολουθήστε το Techmaniacs.gr στο Google News για να διαβάζετε πρώτοι όλα τα τεχνολογικά νέα. Ένας ακόμα τρόπος να μαθαίνετε τα πάντα πρώτοι είναι να προσθέσετε το Techmaniacs.gr στον RSS feeder σας χρησιμοποιώντας τον σύνδεσμο: https://techmaniacs.gr/feed/.

![Samsung Galaxy S26 Ultra Review: Είναι τελικά Ultra; [Βίντεο] Galaxy S26 ultra review](https://techmaniacs.gr/wp-content/uploads/2026/03/Galaxy-S26-ultra-review-218x150.webp)